Ieri probabilmente è stato messo in atto il più grande attacco informatico della storia del web. Per diverse ore è stasto impossibile in determinate zone del pianeta, accedere a siti come Twitter, Facebook, Linkedin e tanti altri, tutti però accumunati dal fatto di essere l’essenza stessa del web: il loro essere colossi. Ma non è l’unica cosa che hanno in comune, e proprio questo fattore comune è stato il motivo del cosi perfettamente riuscito attacco: il DNS.

Cosa è il DNS?

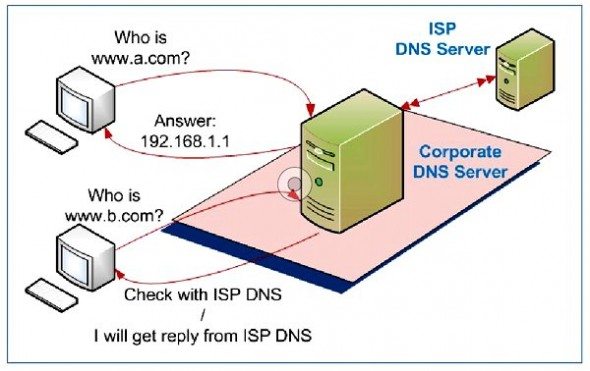

Il DNS è una speciale rubrica che associa in tutto il mondo, i nomi di dominio (ad esempio PcProfessionale.it) e l’indirizzo IP del server sul quale risiede fisicamente il sito web. In questo modo quando andiamo su internet e vogliamo visitare un sito web, digitiamo direttamente www.pcprofessionale.it e non l’indirizzo IP del server sul quale ad esempio il nostro sito risiede. Questa tecnologia ha reso più facile per gli utenti accedere ai siti web, invece che cercare un indirizzo composto da una serie di numeri che vanno da 001.001.001.001 a 255.255.255.255 per l’IPv4 e a breve IpV6

Come è stato effettuato l’attacco informatico del 21.10.2016

Come abbiamo scritto nel precedente paragrafo, raggiungere un sito web è possibile grazie alla rubrica mondiale che associa il nome di dominio di uno sito al server in cui realmente il sito risiede. L’attacco hacker di ieri è stato effettuato proprio su uno di questi DNS, quello che l’azienda DYM.com forniva. Infatti non sono stati presi di mira direttamente i siti di Facebook o di Twitter o dei centinaia di siti coinvolti, ma un servizio che associava il loro nome di dominio all’indirizzo ip dei server dove erano i siti. Probabilmente un attacco di questa portata se si fosse scatenato solamente su Facebook o Linkedin, sarebbe stato molto più circoscritto e non avrebbe creato particolari problemi, in quanto queste aziende hanno tutti gli strumenti per evitare grossi danni in caso di attacchi come questo.

Come hanno fatto l’attacco hacker

Come abbiamo spiegato fin’ora, ad essere realmente sotto attacco hacker non erano i siti dei colossi, ma i servizi DNS che l’azienda DYM.com forniva. La tecnica usata per far andare in down i server è uno dei più grandi attacci DDOS mai realizzati.

Cosa è un attacco DDOS

Immaginate un’autostrada anche la più capiente possibile, dove all’improvviso una quantità enorme di automobili vogliono passare insieme: l’ingorgo è inevitabile. L’esempio automobilistico semplifica molto, ma è questo quello che tecnicamente è successo. Il server di DYN.com in un lasso di tempo brevissimo ha ricevuto qusto attacco DDOS (Distributed Denial of Service): un’ondanta di richieste di servizi, in cui il server provava a rispondere fino a bloccarsi completamente. I numeri fin’ora emersi parlano di un traffico veramente enorme.

Come è stato effettuato l’attacco

In molti puntano il dito verso l‘Internet of Things, oggetti connessi che possono essere “usati” per questo tipo di attacchi. Ma vediamo nel dettaglio come avviene un attacco DDOS. In molti oggetti connessi al web (parliamo di PC, ma anche di Smart Tv, Smartphone, ecc.) è possibile nascondere un “software dormiente” che è li senza provocare danni o malfunzionamenti agli oggetti, ma quando riceve un’ordine è programmato per eseguirlo. In questo caso l’ordine era fare richieste continue sul sito bersaglio dell’attacco. Parliamo di migliaia e migliaia di oggetti connessi che simultaneamente si riversano sui servizi di DYN.com, fino al suo collasso.

La questione della sicurezza dell’Internet Of Things, dopo i fatti di questi giorni, dovrà inevitabilmente diventare un tema da non sottovalutare.