Tanto tuonarono allarmi di sicurezza che piovvero exploit: dopo la scoperta di un pericoloso bug in WinRAR, hacker e criminali si sono messi subito al lavoro creando archivi contraffatti in grado di sfruttare la falla per scopi malevoli.

A poco meno di un mese di distanza dalla pubblicazione della ricerca di Check Point, il grave bug di sicurezza individuato in WinRAR è ora attivamente sfruttato da ignoti e cyber-criminali animati dalle peggiori intenzioni: in Rete fioccano gli archivi contraffatti dai nomi accattivanti, con l’unico scopo di installare malware “invisibili” sui PC (Windows) degli utenti ignari di tutto.

La falla, val la pena ricordarlo, risiede nella libreria dinamica UNACEV2.dll, un vecchio file “ancillare” che WinRAR si trascina dietro da anni e che ha l’unico scopo di permettere al programma di gestire gli archivi in formato ACE. La libreria è stata compilata nel 2006 e da allora mai più aggiornata, e può essere sfruttata – spiegano i ricercatori – per estrarre file eseguibili potenzialmente malevoli da un archivio per poi copiarlo nella cartella di Startup di Windows. L’UAC risulta bypassato e l’utente non riceve alcun tipo di allarme.

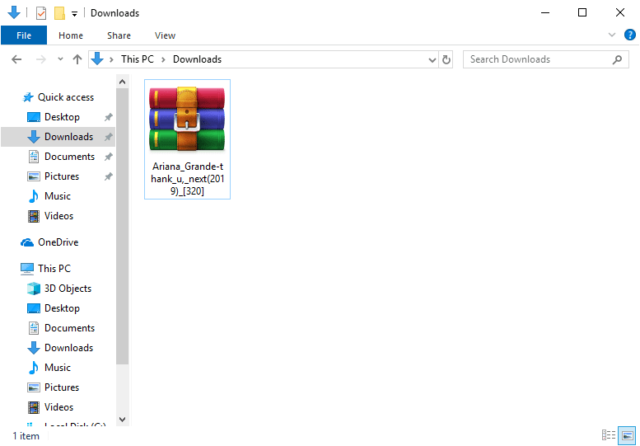

In seguito alla pubblicazione delle informazioni sul bug, che risultava inedito anche per le società di sicurezza, i cyber-criminali hanno usato al meglio la situazione: stando ai dati forniti da McAfee, gli attacchi con exploit “unici” in grado di sfruttare la falla nella libreria UNACEV2.dll si contano nell’ordine di un centinaio. Gli archivi malformati che circolano on-line includono ad esempio un (presunto) archivio .RAR indirizzato a chi è alla ricerca dell’ultimo album della starlet Ariana Grande.

Anche 360 Threat Intelligence Center e altre security enterprise si sono allertate individuando attacchi ed exploit, ed è altamente probabile che la falla di WinRAR – un bug risalente a ben 19 anni fa – entrerà a far parte dell’arsenale di ogni cyber-criminale che si rispetti in tempi piuttosto brevi. Il software antivirale dovrebbe per contro essere in grado di contrastare la minaccia della DLL problematica.

Per eliminare del tutto il rischio di infezione, gli utenti hanno a disposizione diverse possibilità di azione: la soluzione più sicura consiste nell’aggiornare all’ultima versione di WinRAR (5.70), che elimina la DLL fallata e quindi il supporto agli archivi ACE, oppure nel cancellare in maniera diretta il file dalla cartella di installazione del programma. 7-zip, software di archiviazione gratuito e open source, dovrebbe altresì essere immune al problema visto che non supporta il formato ACE.