AGGIORNAMENTO 19/08/2019: E’ disponibile una nuova versione di Windows Update Blocker con funzionalità e controlli aggiuntivi.

Articolo originale:

Con l’arrivo della prima incarnazione di Windows 10, tre anni or sono, Microsoft ha deciso di imporre un cambio di paradigma a dir poco drastico nella gestione degli aggiornamenti di sistema e la loro distribuzione ai PC dei clienti: sul nuovo “sistema-come-servizio” Windows Update (WU) non si può più disabilitare, e agli utenti delle versioni più costose dell’OS viene data al massimo la scelta di ritardare l’installazione degli update più corposi. Anche sospendendo gli aggiornamenti, in ogni caso, dopo qualche settimana WU è programmato per riattivarsi da solo e connettersi ai server di Microsoft che l’utente lo voglia o meno.

La scusante principale esibita da Microsoft per questa nuova, stringente politica di WU riguarda l’esigenza di garantire a tutti un’esperienza di computing sicura, sempre aggiornata all’ultima patch e al riparo dalle nuove minacce informatiche. L’obiettivo non dichiarato ma molto più evidente riguarda invece la necessità, aziendale più che rivolta alle esigenze degli utenti, di ridurre al minimo la frammentazione per non dover essere costretti a supportare anche le versioni meno recenti del sistema operativo.

Con tutta l’evidenza del caso, con l’arrivo di Windows 10 Microsoft ha deciso di non curarsi granché delle esigenze dei power user e di chi preferisce personalizzare ogni aspetto del sistema operativo. Fortunatamente per questa particolare categoria di utenti, come spesso capita, se Microsoft elimina una possibilità di personalizzazione è il mercato delle utility di terze parti – quasi sempre freeware – a riempire il vuoto.

Nel caso dell’inflessibile Windows Update, una delle utility freeware più efficaci in tal senso si chiama Windows Update Blocker (WUB) ed è offerta dagli sviluppatori di Sordum: come si evince chiaramente dal nome, WUB è un tool nato con l’unico scopo di bloccare gli aggiornamenti di WU, un risultato che nei nostri test è stato raggiunto senza fallo su più di una versione di Windows 10 messa alla prova.

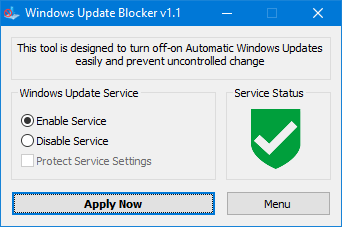

L’interfaccia di Windows Update Blocker

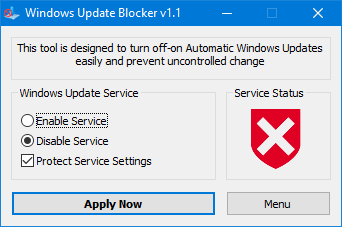

Una volta scaricata l’ultima versione disponibile (la 1.1 al momento di scrivere) e lanciato l’eseguibile presente in archivio (il tool non necessita di installazione), WUB presenta la finestra da cui possiamo agire sulla configurazione degli aggiornamenti: a questo punto il servizio di WU dovrebbe risultare ancora abilitato. Per bloccare gli update dovremo quindi scegliere l’opzione Disable Service, spuntando altresì la casella Protect Service Settings e impostando le nuove opzioni tramite il pulsante Apply Now.

Windows Update Blocker con gli aggiornamenti bloccati

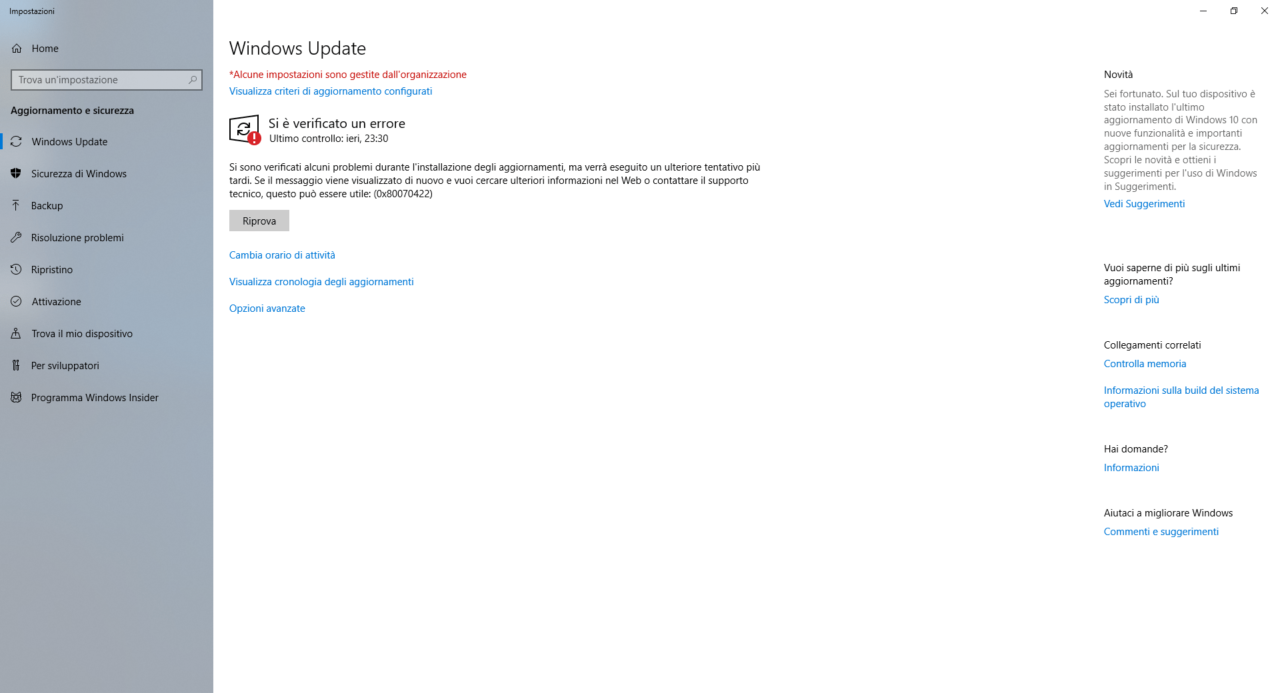

Seguita la procedura testé descritta, WUB avrà raggiunto il suo scopo e potrà anche essere cancellato dal sistema: le modifiche apportate al Registro di Windows faranno in modo di rendere inaccessibile il servizio di WU, e provando a controllare la disponibilità di aggiornamenti dalla app delle Impostazioni ci verrà comunicata l’impossibilità di effettuare l’operazione con un codice di errore 0x80070422. Potremo in ogni momento procedere in senso inverso (abilitando il servizio e applicando le modifiche) per ripristinare WU e scaricare, anche temporaneamente, gli ultimi aggiornamenti disponibili.

- Errore Windows Update con gli aggiornamenti bloccati

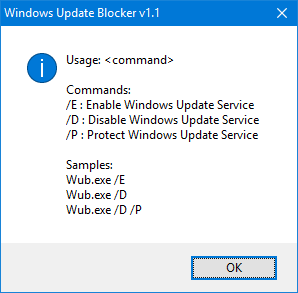

Nei nostri test e nell’esperienza di utilizzo quotidiana protrattasi per svariati mesi, lo “scudo” di WUB ha di fatto bloccato qualsiasi tentativo di Microsoft di aggiornare Windows 10 contro la nostra volontà. L’efficacia dell’utility di Sordum è stata verificata su Windows 10 1703 “Creators Update” (Build 15063.0) e su Windows 10 1803 “April 2018 Update” (Build 17134.1). Oltre a bloccare WU, WUB è inoltre in grado di bloccare anche altri servizi di Windows (come vedremo in una guida futura), mentre il Menu disponibile in basso a destra ci permette di accedere alle opzioni di aggiornamento di Windows Update (dalla app Impostazioni), di avviare l’applicazione di gestione dei servizi di Windows (services.msc) e di richiamare a schermo i diversi parametri disponibili per il lancio del tool da riga di comando.

Windows Update Blocker – parametri da riga di comando

Uno strumento come Windows Update Blocker nasce dall’esigenza di ripristinare il requisito fondamentale di un’esperienza di computing davvero “personale”, vale a dire la possibilità di aggiornare il sistema operativo se e quando lo decidiamo noi. A nostro avviso la nuova policy di Windows Update è sbagliata, anzi peggio, è estremamente pericolosa, e le cronache di questi anni ce lo dimostrano in tutta la loro drammaticità: non è raro imbattersi in patch obbligatorie che interferiscono col funzionamento di software indispensabili per noi o per la nostra azienda, o in major update come il succitato April 2018 Update che forzano il passaggio a una nuova versione di Windows non ancora pienamente compatibile con il nostro hardware. L’esperienza utente può variare, come si dice in questi casi, ma avere a disposizione un tool come WUB ci garantisce quantomeno una scelta consapevole e del tutto personale. Con buona pace delle politiche e delle esigenze commerciali di Microsoft.