Il telefonino di Apple e il relativo sistema operativo sono stati vittime di una campagna malevola particolarmente grave. Bastava visitare alcuni siti Web compromessi per infettare e violare completamente la sicurezza di un iPhone.

Un gruppo di ignoti cyber-criminali ha sfruttato alcuni siti Web compromessi per infettare gli iPhone degli utenti, in una campagna malevola che è andata avanti per due anni e ha potuto contare su alcune vulnerabilità zero-day estremamente gravi. Le falle sono ora chiuse, mentre resta la pericolosità di una piattaforma propagandata per avere una inesistente “sicurezza superiore” rispetto alla concorrenza.

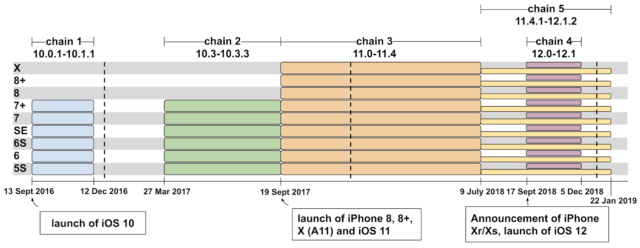

A scoprire la nuova campagna malevola contro iPhone sono stati i “cacciatori di bug” del Progetto Zero di Google, che nel corso delle loro analisi hanno scovato ben 14 vulnerabilità individuali sfruttabili attraverso cinque diverse catene di exploit: sette falle erano presenti nel browser Safari, cinque nel kernel di iOS e due erano sfruttabili per sfuggire alla sandbox per l’esecuzione del codice.

Per cadere vittima di un attacco bastava visitare uno dei siti Web compromessi, spiegano i ricercatori, e a quel punto i cyber-criminali ottenevano l’accesso root all’iPhone-bersaglio: da tale posizione privilegiata era possibile fare praticamente di tutto, accedendo ad esempio alle foto dell’utente, ai messaggi di iMessage e alla posizione GPS in tempo reale, rubando le password e le chiavi crittografiche usate per le app con cifratura end-to-end (WhatsApp, Telegram) e altro ancora.

Secondo Google gli attacchi sono andati avanti per almeno due anni, coinvolgendo le versioni di iOS comprese tra la 10 e la 12; Mountain View ha avvertito Apple dell’esistenza delle vulnerabilità il primo febbraio del 2019, e Cupertino ha rilasciato una patch correttiva (per iOS 12.1.4, iPhone 5s, iPad Air e successivi) una settimana dopo.

Al momento non vengono forniti dettagli in merito all’identità del gruppo responsabile dell’attacco, ma Google rivela che i siti Web coinvolti nella faccenda venivano visitati da “migliaia” di utenti ogni settimana. L’attacco è stato insomma “indiscriminato”, ma la pericolosità delle falle (e la possibilità di violare la crittografia di iOS) evidenzia forse la sua natura spionistica e l’interesse verso bersagli altamente sensibili.