Nonostante la buona volontà di ricercatori ed esperti, il ransomware sta diventando un problema di sicurezza quasi impossibile da risolvere con strumenti tradizionali. I cyber-criminali sono sempre più abili nell’utilizzo di algoritmi crittografici infrangibili, e le aziende preferiscono pagare il riscatto piuttosto che ritrovarsi con i sistemi (e il business) completamente in tilt.

Uno degli attacchi ransomware più chiacchierati al momento è sicuramente quello di WastedLocker, genìa malevola che ha colpito i server di Garmin rendendo le infrastrutture cloud dell’azienda inaccessibili per i clienti finali. Come spiegato da Kaspersky, WastedLocker è un ransomware decisamente ben congegnato; l’uso combinato dell’algoritmo simmetrico AES e della crittografia asimmetrica RSA (con chiave pubblica da 4096-bit) rende impossibile decifrare i file “sequestrati” dal malware senza le chiavi in mano ai criminali.

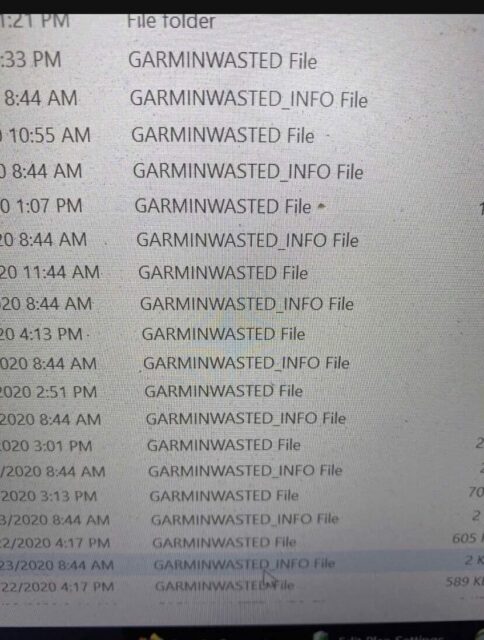

Eppure, come evidenzia BleepingComputer, l’incidente WastedLocker che ha colpito Garmin si è risolto nel giro di pochissimi giorni. Il sito è riuscito a mettere le mani su un pacchetto eseguibile contenente quello che sembra, a tutti gli effetti, il risultato pratico del pagamento del riscatto da parte della società svizzera.

Nel pacchetto sono presenti una chiave di decrittazione, un tool di decodifica e svariati strumenti di sicurezza aggiuntivi. I tool sono stati sviluppati da Emsisoft, security enterprise specializzata nella creazione di decodificatori personalizzati da usare al posto di quelli (potenzialmente malevoli) forniti dai sequestratori. Coinvolta nella faccenda sarebbe anche Coveware, società specializzata nelle negoziazioni in attacchi ransomware.

Garmin non ha mai fornito particolari dettagli in merito all’attacco di WastedLocker né al pagamento di un eventuale riscatto. Il materiale acquisito da BleepingComputer conferma invece al 100% che il riscatto è stato pagato. Secondo fonti interne all’azienda, i cyber-criminali avevano richiesto il pagamento di una somma equivalente a 10 milioni di dollari per sbloccare i sistemi infetti.